Banyak virus yang tersebar lewat jaringan komputer di warnet maupun kantor terutama akibat adanya akses internet. Satu komputer client saja yang terinfeksi, akan bisa menginfeksi seluruh jaringan komputer yang mungkin hingga ratusan. Apalagi setiap komputer client men-share file/folder akan lebih mudah terkena virus yang notabene selalu mencari peluang untuk mengandakan diri dan kemudian menyebar.

Simak cara mengatasinya dari Norman antivirus di bawah ini:

Jaringan berbagi Menghentikan infectors

Banyak virus saat ini infectors saham. Mereka menginfeksi saham terbuka di seluruh jaringan. Sebuah komputer terinfeksi tunggal yang mampu menginfeksi ratusan komputer lain.

Ini adalah skenario umum bahwa banyak situs telah saham terbuka pada server mereka di mana semua pengguna memiliki akses tak terbatas. Tujuan dari saham tersebut adalah untuk memberikan wilayah universal dimana semua pengguna dapat bertukar file umum dan informasi. Skenario lain termasuk saham yang tidak dimaksudkan untuk tujuan umum, tetapi mereka terbuka karena kurangnya perencanaan dan keamanan.

Tidak peduli alasannya, file ini saham sangat terkena virus seperti Pinfi dan Funlove yang memiliki saham file terbuka sebagai target untuk infeksi.

Skenario saham infector:

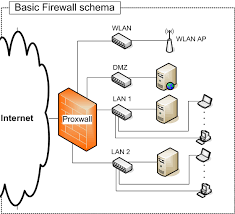

Gambar di atas menggambarkan sebuah workstation tidak dilindungi (IP: 192.168.0.13) yang diperbolehkan untuk menjalankan file yang terinfeksi dengan virus Pinfi. Workstation terinfeksi akan menyebarkan file saham terbuka pada komputer di jaringan, mencari file dengan exe dan.. Ekstensi scr pada saham dan kemudian mencoba untuk menginfeksi file-file ini.

Semua server dalam situasi ini dilindungi dengan perangkat lunak antivirus update, yang memonitor sistem file pada server. Sebuah usaha untuk menginfeksi file pada saham tersebut akan terdeteksi dan file yang terinfeksi akan segera dibersihkan.

Masalahnya, bagaimanapun, adalah bahwa workstation masih terinfeksi dan akan kembali menginfeksi exe dan.. scr file lama setelah perangkat lunak antivirus telah melakukan operasi bersih pertama. Kami sekarang memiliki siklus menginfeksi-bersih-menginfeksi yang akan berlangsung selamanya kecuali ada sesuatu yang sedang dilakukan dengan infeksi asli: workstation yang terinfeksi.

Mencari sumber masalah

Dalam sebuah jaringan besar dengan ratusan, bahkan ribuan mesin, dapat benar-benar sulit untuk menemukan ini workstation tertentu. Virus Alert pesan biasanya hanya poin pada file target untuk infeksi, yang virus yang ditemukan, dan apa yang telah dilakukan ke file. Jelas ada kebutuhan untuk beberapa informasi tambahan untuk menyelesaikan masalah ini.

Salah satu cara memecahkan masalah adalah dengan menggunakan alat eksternal untuk memonitor file yang mungkin terinfeksi. Untuk menghindari terlalu banyak perubahan pada salah satu server asli mungkin ide yang baik untuk membuat mesin tes baru dalam jaringan, membuat pangsa terbuka pada mesin ini, dan menempatkan salinan file exe. Sini. Dalam kasus Pinfi kita tahu bahwa file exe. Adalah target menarik untuk menginfeksi, dan kita salin calc.exe file dari direktori Windows \ ke berbagi file baru. File calc.exe sekarang menjadi “umpan” untuk infector itu.

Sebelum kita menghubungkan “umpan” mesin ke jaringan, kita perlu menginstal sebuah “sniffer” program. Kami pikir Ethereal adalah alternatif yang baik, tapi program seperti Sniffer Pro dan Etherpeek akan melakukan juga, tetapi Ethereal dapat didownload secara gratis. Ini berisi banyak fungsi, sehingga dalam makalah ini kita hanya akan menutupi fungsi yang relevan untuk memecahkan skenario tertentu.

Install Ethereal

Anda perlu dua komponen:

1. Menginstal dan menjalankan driver WinPCap yang dapat didownload dari winpcap.polito.it

2. Ethereal Instal dan jalankan – dapat didownload dari ethereal.com

CATATAN: Meskipun pengalaman kami dengan Ethereal adalah baik, kita tidak mendukungnya, sehingga Anda menggunakannya di risiko Anda sendiri.

Pemantauan aktivitas pada jaringan

Ketika Ethereal diinstal, pastikan bahwa On-access scanner NVC adalah berjalan pada mesin, dan mulai program NVC Utilities mana Anda membuka jendela Pesan.

Sebelum Anda mulai memonitor file, pastikan bahwa itu akan menonton terinfeksi oleh virus alert di jendela Pesan. Jika tidak ada virus alert muncul, maka umpan tidak bekerja. Periksa kembali untuk memastikan bahwa direktori yang berisi umpan benar-benar dibagi, dan bahwa semua pengguna memiliki akses penuh untuk berbagi.

Jika ini masih tidak berhasil, Anda mungkin perlu menginstal Ethereal pada salah satu server di mana infeksi awalnya muncul. Beberapa infectors berbagi hanya menginfeksi saham yang tersedia pada awal dari program yang terinfeksi. Dalam kasus seperti itu, mencari file di sini untuk digunakan sebagai umpan untuk infeksi.

Sekarang jalankan Ethereal. Kami ingin menangkap aktivitas yang mesin diterima melalui jaringan. Tapi kami hanya ingin fokus pada kegiatan yang berkaitan dengan umpan, yang merupakan file tes calc.exe.

dan sudut kiri bawah ada bidang berlabel Filter: Dalam jenis ini bidang string:

smb.file berisi “calc.exe”

Pilih perintah Capture / Start dan kemudian klik OK. Jendela menangkap muncul. Mulai sekarang menonton kegiatan di jendela Pesan NVC Utilities ‘. Begitu ada infeksi baru pada umpan kami, tutup jendela Ethereal capture. Log dari menangkap muncul di jendela utama. Pastikan bahwa filter kami aktif dengan mengklik Apply.

Dengan melihat “Source” dan “Tujuan” kolom sekarang Anda harus dapat melihat alamat IP yang digunakan dalam manipulasi dari file calc.exe. Dalam kasus kami alamat lokal untuk komputer kita adalah 192.168.0.15. Alamat IP lainnya yang terlibat dalam transaksi ini 192.168.0.13.

Jelas mesin dengan alamat 192.168.0.13 adalah penular tersebut. Anda sekarang dapat memecahkan masalah dengan mengisolasi dan kemudian melakukan On-demand scan lengkap yang disertakan dengan perbaikan yang relevan (es).

Ulangi proses tersebut untuk memastikan bahwa tidak ada infectors lain di jaringan.

sumber : Norman antivirus

Banyak virus yang tersebar lewat jaringan komputer di warnet maupun kantor terutama akibat adanya akses internet. Satu komputer client saja yang terinfeksi, akan bisa menginfeksi seluruh jaringan komputer yang mungkin hingga ratusan. Apalagi setiap komputer client men-share file/folder akan lebih mudah terkena virus yang notabene selalu mencari peluang untuk mengandakan diri dan kemudian menyebar.

Banyak virus yang tersebar lewat jaringan komputer di warnet maupun kantor terutama akibat adanya akses internet. Satu komputer client saja yang terinfeksi, akan bisa menginfeksi seluruh jaringan komputer yang mungkin hingga ratusan. Apalagi setiap komputer client men-share file/folder akan lebih mudah terkena virus yang notabene selalu mencari peluang untuk mengandakan diri dan kemudian menyebar.

Halaman itu menampilkan enam buah gambar dalam dua baris bersusun, tiga di atas dan tiga di bawah. Jika tiga gambar di atas tak bisa muncul, maka kemungkinan

Halaman itu menampilkan enam buah gambar dalam dua baris bersusun, tiga di atas dan tiga di bawah. Jika tiga gambar di atas tak bisa muncul, maka kemungkinan